Wir, die wir Fotos vom Meer und von Märschen durch Mazedonien auf unseren Handys haben

Fünf Newcomer erzählen vom Weg nach Europa, von der Bedeutung, die Smartphones und Social Media für sie hatten, warum Viber, WhatsApp oder tango.me wichtig sind und welche Rolle manche Apps jetzt auf ihren Handys spielen.

☛ zu bestellen unter: abo@initiative.minderheiten.at

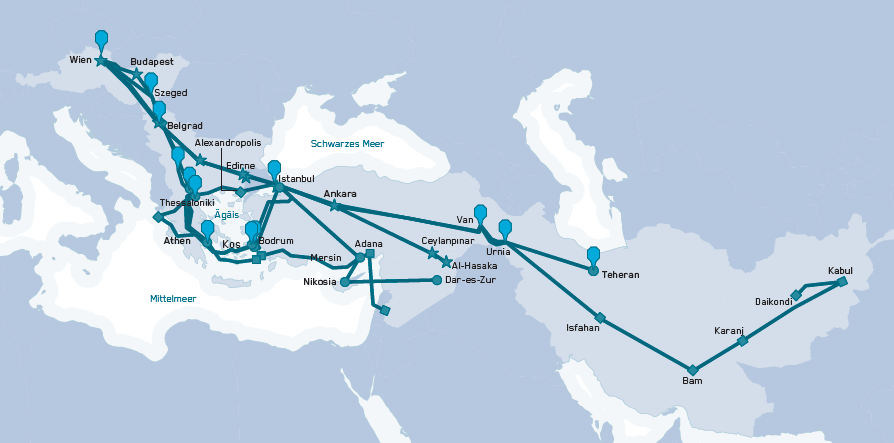

Wir haben unterschiedlich lange Wege hinter uns. Wir sind über verschiedene und doch ähnliche Fluchtrouten in Österreich angekommen. Auf die Frage, woher wir kommen, sagen wir kurz Afghanistan oder Syrien. Aus Traiskirchen haben wir es alle herausgeschafft, aber unsere Verfahren laufen und für diesen Artikel haben wir uns auf die Wir-Form geeinigt, ohne unsere Namen zu nennen.

Uns zu treffen und kennenzulernen ist trotzdem einfach und wir freuen uns. Seit dem Spätsommer 2015 – vier von uns fünf sind da gerade erst angekommen – spielen wir gemeinsam mit vielen anderen unserer Brüder und Schwestern Theater: „Schutzbefohlene performen Jelineks Schutzbefohlene“.

Über die Theater-Workshops in Traiskirchen vor dem Lager haben wir uns kennengelernt. Seit diesen Tagen im August 2015 nutzen wir eine geheime Facebook-Gruppe für die interne Kommunikation und zur Integration neuer Ensemblemitglieder. Der aktuelle Mitgliederstand zeigt neunundsechzig Personen, vier davon sind neu aus der letzten Woche.

Alle Kontakte, die wir noch haben

Ohne die Plattform auf Facebook hätten sich manche von uns schon in den ersten Wochen und Monaten verloren, als immer wieder ohne Vorwarnung Verlegungen in andere Flüchtlingsunterkünfte durchgeführt wurden.

Die Telefonnummer ist weniger verlässlich als Social Media Plattformen. Ist das Handy weg, finden wir vermisste Freund_innen kaum über Telefonnummern, die an neu gekaufte SIM-Karten gekoppelt sind. Wir haben Kontakt, weil wir auf Facebook, WhatsApp und Viber verknüpft sind.

In der Facebook-Gruppe werden neben Probezeiten und Treffpunkte für die Vorstellungstage natürlich auch andere nützliche Infos gepostet: zu Deutschkursen, über Apps zur Orientierung, kostenlose Angebote. Irgendwann stand da die Einladung an Interessierte, gemeinsam einen Artikel für die STIMME zu entwerfen, gepostet von einem unserer Freunde von der Schweigenden Mehrheit.

Solche Postings muss jemand übersetzen, von Deutsch und Englisch auf Farsi und Arabisch. Als Reaktion gepostete Kommentare brauchen wieder Übersetzer_innen, die Antworten oder Rückfragen auf Englisch oder Deutsch verständlich machen. Automatische Übersetzungsprogramme helfen selten, bei Arabisch scheitern die besten.

Smileys und Sticker bilden dagegen eine lingua franca. Wir machen reichlich Gebrauch von ihnen. So lässt sich nicht nur mit einem Lächeln Freundlichkeit ausdrücken, sondern auch eine fragende oder zustimmende Geste, für die es keine Übersetzung braucht.

„Ja, etwas schreiben will ich gern. Wie wir was nutzen? Soll ich selber schreiben und du übersetzt oder schreiben wir gemeinsam? Und ich habe noch nicht genau verstanden, was meinst du, was brauchen wir genau?“

Was heißt Social Media? Ah! Ja, das ist wichtig

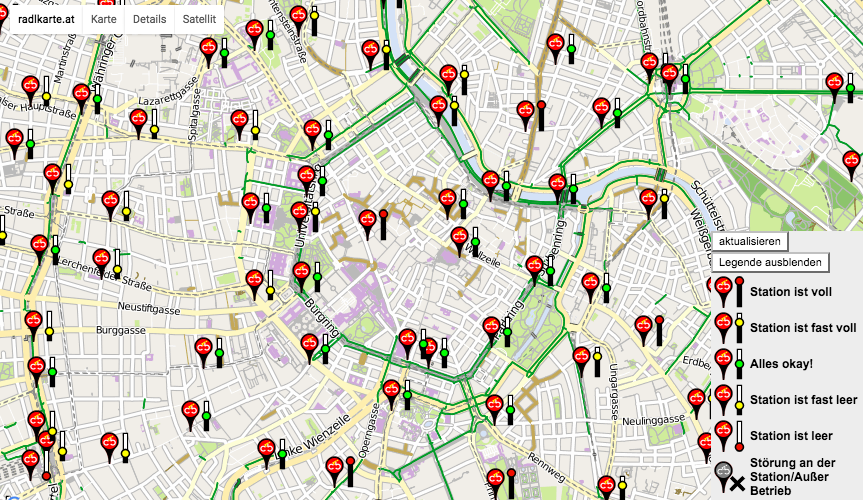

Die meisten von uns haben keinen “Social Media”-Begriff. Wir nutzen Facebook. Wir nutzen WhatsApp. Täglich. Stündlich. Ja, auch YouTube. Was noch? Viber, Skype, tango.me. Wichtig ist Google Maps, ob auf den Fluchtrouten oder jetzt in Wien. Aber das wichtigste ist das Handy. Ohne Handy geht gar nichts. Dazu ein starker Power Pack, um den Akku mehrmals nachladen zu können. Eine SIM-Karte. Ja, das ist alles wichtig.

„Ok, we can talk about all that, let’s meet, write me on Facebook when.“

Wir haben uns dann ein paar Mal in verschiedenen Konstellationen getroffen. Fünf Newcomer und ein hier Geborener von der Schweigenden Mehrheit. Manche von uns haben zur Vorbereitung ihre Überlegungen schon auf Deutsch strukturiert und abgetippt, ein gutes Training beim Sprache Lernen. Es gab ein langes Gespräch zu viert, das wir aufgenommen haben, in Englisch, Arabisch und ein bisschen Deutsch. Für Farsi sind wir zweimal zu dritt zusammengesessen. Es gab Einzelgespräche, wir haben Nachrichten über Facebook ausgetauscht und uns schlussendlich abgesprochen, ohne alle Telefonnummern oder E‑Mail-Adressen voneinander zu haben.

19 Seiten hat das Google Doc, in das alles eingeflossen ist. Zu viel um alles zu präsentieren. Fangen wir mit unseren unterschiedlichen Ausgangssituationen an.

Flüchtling ist nicht gleich Flüchtling

Wir kommen aus dem Euphrat-Tal im Osten Syriens und wir kommen aus dem kurdischem Gebiet nordöstlich davon. Wir kommen aus Damaskus. Wir kommen aus einer Provinz im Zentrum Afghanistans. Und wir kommen aus einer Siedlung etwas außerhalb Teherans, in der geflohene Afghan_innen harte Jobs machen müssen.

Wir sind mit 13 Jahren aufgebrochen, zuerst Richtung Kabul und dann in den Iran geflüchtet.

Wir haben uns aus Syrien in den Libanon und eine Zeit lang dort durchgeschlagen, bis wir keine andere Option mehr als Europa hatten.

Wir sind, wie schon dutzende Male zuvor, zu Verwandten auf die türkische Seite der Grenze gefahren und dann untergetaucht, weil die Türkei gerade begonnen hatte, syrische Vertriebene aufzugreifen und festzunehmen.

Wir haben schon Jahre vor der endgültigen Reise für die Familie Fluchtoptionen von Ägypten aus erkundet und sind schließlich über einen Studienaufenthalt in Nordzypern in die Türkei gelangt. Zu dem Zeitpunkt konnten syrische Flüchtlinge sich dort noch unbehelligt und legal fortbewegen und wir haben einen Teil der Familie aus dem vom IS kontrollierten Gebiet dort glücklich getroffen.

Wir haben unterschiedliche Bildungsgeschichten, Studienabschlüsse ebenso wie nie eine Schulklasse von innen gesehen und stattdessen in Fabriken und Nähstuben geschuftet, um das Geld für den Schlepper von Afghanistan in den Iran zurückzuzahlen und für die nächste Etappe nach Europa etwas anzusparen. Wir hatten je nach unseren Hintergründen dort, von wo wir aufgebrochen sind, ein freies Internet, ein zensiertes oder gar keines.

Wir sind durch Städte gereist, in denen man die Schlepper in Kaffeehäusern treffen konnte und durch andere, wo sie in einem Park unweit des Zentrums zu finden waren. Wir hatten Etappen, wo man die Verbindung über das Internet hergestellt hat.

Planung ist gut. Alles ist Kismet.

All diese Aspekte – und noch ein paar mehr – bestimmen, welche Optionen wir haben um voranzukommen, und ob wir mit Social Media bessere Karten haben oder nicht. Die Etappe, die wir gerade zu bewältigen haben, gibt die Optionen vor. Unsere Bildung und die Arbeitsmethoden der Schlepper geben die Optionen vor.

In Afghanistan sind viele von uns Analphabet_innen und im Iran gibt es ein streng zensiertes Internet. In Syrien gibt es für jede anvisierte Stadt Facebook-Seiten, auf denen hunderte und tausende Menschen auf Arabisch posten. Für Fluchtrouten aus Afghanistan und aus dem Iran gibt es das kaum.

Was ist das Naheliegende, wenn wir vor einer unbekannten Reise stehen? Wir kontaktieren vertraute Personen, die die Reise bereits gemacht haben. Wir fragen uns durch, bekommen Kontakte – auf Facebook, über WhatsApp, Viber, Skype. Manche von uns lernen so Lesen und Schreiben. Oder wir bekommen Telefonnummern.

So ist es sehr wahrscheinlich, dass Afghan_innen alle Etappen – bis zu denen innerhalb von Europa – über afghanische Fluchthilfenetzwerke bewältigen. Kurd_innen vertrauen kurdischen Strukturen, arabische Vertriebene arabischen Netzwerken. Das bringt die Sprache mit sich, die familiären Kontakte sowie die Freundes- und Bekanntenkreise.

Noch mehr werden unsere Optionen aber von der aktuellen politischen Lage bestimmt. Die Regeln, die an der jeweiligen Grenze gelten, die Routen, die wir nehmen können, alles kann sich von Tag zu Tag ändern. Und nicht nur Politik, Polizei und Militär, auch die Topologie, Netzabdeckung oder die Verfügbarkeit von Steckdosen bestimmt mit.

Manchmal gibt es Steckdosen, aber es sind zu wenige. Manchmal kostet einmal Handy-Aufladen zwei Euro (einmal Power Pack-Laden vier Euro) und manchmal – auf dem zehntägigen Marsch durch Mazedonien – haben wir an menschenleeren Haltestellen immer Stromkabel gesucht, freigelegt, von der Isolierung befreit und mit eigenen Drähten so mehrere unserer Handys gleichzeitig aufgeladen.

Drei Arten von Online-Angeboten via Facebook & Co

Bei der Recherche im World Wide Web ist Facebook tatsächlich die wichtigste Plattform. Für jede Etappe jeder Fluchtroute gibt es Seiten und Gruppen in mehreren Sprachen. Auf Arabisch finden wir mehr als auf Farsi. In Syrien sind Facebook-Seiten pro Stadt und Provinz die wichtigsten Anlaufstellen – nicht nur für Informationen zu Fluchtrouten, sondern auch, um die Kriegslage einzuschätzen. Alle nutzen Facebook: die Schlepper, die Islamisten, die zivilgesellschaftlich engagierten Fluchthelfer_innen und wir.

Wir können daher drei Arten von Seiten auf Facebook unterscheiden:

- Es gibt solche, auf denen die Schlepper ihre Angebote und Leistungen bewerben.

- Es gibt Seiten, die von Aktivist_innen betrieben werden, die einfach helfen.

- Und es gibt als dritte Kategorie die selbstorganisierten Gruppen, in denen alle jene, die gerade unterwegs sind, Informationen austauschen, sich absprechen und gemachte Erfahrungen weitergeben. Welcher Schlepper ist gut, welche Route ist gefährlich, wo kann man Pässe kaufen, wo können wir sicher übernachten, was macht Ungarn gerade, wie sieht es in Izmir oder Bodrum aus usw.

Facebook ist ein Marktplatz der Schlepper. Sie schreiben, „Unser Schiff ist sicher, groß und komfortabel“, „Wir garantieren, dass maximal 20 Personen in ein Boot kommen“, „Wir fahren mit einem Reisebus mit Wifi direkt von X nach Y und dazwischen muss nur maximal eine Stunde zu Fuß gegangen werden.“ Die Werbung stimmt natürlich nicht. Die Schiffe sind alte Boote. Gummiboote müssen wir selbst aufblasen und werden mit 40 Personen vollgestopft. Busse sind in Wirklichkeit Lieferwagen. Fußmärsche dauern acht Stunden oder länger als einen Tag.

Aber wir brauchen die Schlepper. Wir wissen natürlich, dass wir ihnen nicht vertrauen können, also versuchen wir von denjenigen, die vor uns auf den Fluchtrouten waren, Empfehlungen zu bekommen, Telefonnummern, Namen, Adressen, Accounts auf Skype, Viber, tango.me oder WhatsApp. Manche Schlepper sind gut, manche sind gefährlich.

Die zweite Art von Facebook-Seiten kann man sich so vorstellen: Engagierte Menschen organisieren gemeinsam Hilfe. Das sind Personen aus Syrien, Palästina, Saudi-Arabien, aus der Türkei und Griechenland und solche, denen die Flucht nach Österreich, Deutschland, Schweden oder in die Niederlande schon geglückt ist. Sie stellen Notrufnummern zur Verfügung.

Wenn wir ohne Motor auf dem Meer treiben, organisieren diese Helfer_innen Rettung. Kurz vor dem Ablegen von der türkischen Ägäisküste teilen wir ihnen Abfahrsort und ‑zeit, das Boot, die Anzahl der Personen und die eingeschlagene Richtung mit. Sie überprüfen dann, ob wir ankommen und alarmieren die Polizei, wenn etwas nicht stimmt oder wenn wir verschwinden.

Schlepper versuchen laufend mit Fehlinformationen die Polizei und die Küstenwachen zu täuschen. Aber den Helfer_innen vertraut die Polizei. Ihre Informationen stimmen und sie können außerdem auf Türkisch oder Griechisch mit der Polizei telefonieren. Die Polizist_innen können meistens kein Englisch, erst recht nicht Arabisch oder Farsi.

https://www.youtube.com/watch?v=bB3WdudI0L0

Unsere Informationsbörsen und ihre Grenzen

Bevor wir aus dem Libanon aufgebrochen sind, hat einer unserer Brüder Wochen und Monate lang sechzehn Facebook-Seiten verfolgt. Sein Laptop war ein Kontrollzentrum. Er hat alles gesammelt: Kontakte, Empfehlungen und Warnungen, Namen von Hotels, Schlepperorganisationen und wichtigen Plätzen, Karten. Er hat selbst auf den Seiten kommentiert, Fragen gestellt und dann auf WhatsApp weiterdiskutiert.

All das sind die selbstorganisierten Foren, auf denen unglaublich viele Menschen ständig Informationen austauschen, sich absprechen, Treffpunkte ausmachen, Tipps geben oder Warnungen posten. So wird stündlich aktualisiert, wie die Lage etwa an der türkischen Küste aussieht, in Athen, an der griechisch-mazedonischen oder an der serbisch-ungarischen Grenze.

Wir hatten uns über eine dieser vielen Seiten einen Treffpunkt mit anderen Reisenden ausgemacht. Es gab einen Tag und Ort, um in einer größeren Gruppe die nächste Etappe über den Balkan anzugehen. Es ist nicht gut, alleine oder in Kleingruppen die Balkanroute in Angriff zu nehmen. Am 15. August hätten wir in Athen sein müssen. Wir haben es knapp nicht geschafft, weil wir zu lange auf Samos festgesessen sind. Aber das wäre so ein typischer Fall gewesen, wo Flüchtlinge sich über Facebook selbst organisieren, um sicherer unterwegs zu sein.

Wenn man am Ende einer Zwischenetappe irgendwo eintrifft, sagen wir von der Tagesreise zwischen Athen und Thessaloniki oder dem nächtlichen Marsch über die serbische Grenze nach Szeged, dann ist das erste, die aktuellen Infos für die nächste Etappe auf der richtigen Facebook-Seite nachzulesen. Das unterlassen wir wahrscheinlich nur zwischen Belgrad und Ungarn, weil uns die Schlepper einschärfen, die Handys ausgeschalten zu halten. Angeblich verwenden die Ungarn Handyortung um uns abzufangen.

Auf Facebook schauen wir nach: Ist die nächste Grenze noch offen? Was ist in den letzten vierundzwanzig Stunden passiert? Welche Regeln gelten gerade?

Es kann gut sein, dass ein Plan nicht mehr relevant ist, den wir vorher hatten. Kontaktpersonen sind verschwunden, vielleicht sind sie festgenommen worden, mussten untertauchen oder sie haben ihre Treffpunkte ändern müssen. Die Regeln für Routen haben sich geändert. Die Hotels, in denen wir übernachten wollten, sind überfüllt.

In einem Fall sind wir nach der mazedonisch-serbischen Grenze mehr als einen Tag um Papiere angestanden, mit denen wir legal Serbien durchqueren hätten können – ohne Erfolg. Wir haben dann etwas mehr für den Bus nach Belgrad gezahlt, weil wir illegal gefahren sind. Es hätte noch lange gedauert, Papiere zu bekommen.

Ohne Papiere konnten wir in Belgrad nicht in eines der Hotels gehen, das empfohlen wurde. Wir mussten uns neu informieren, eine Nacht auf der Straße schlafen, dann ein Hotel finden, in das wir ohne Papiere schlüpfen konnten, um einmal etwas zur Ruhe zu kommen. Und wir mussten andere Schlepperkontakte recherchieren, weil die über Social Media von früher Reisenden Empfohlenen untergetaucht waren.

Schlepper. Routen. Fluchthilfe

Im Hochsommer 2015 waren immer mehr Menschen auf den Routen in der östlichen Ägäis und am Balkan unterwegs. Die Regeln änderten sich. Viele von uns konnten manche Etappen ohne Schlepper unternehmen. Zwei von uns sind im August unterwegs gewesen, als am Balkan, in Österreich und Deutschland viele Wege geöffnet oder zumindest vereinfacht wurden. Nur ein paar Wochen vorher mussten wir durch Mazedonien noch marschieren und Flüchtlingshilfe war nicht nur verboten, sondern wurde mit Strafen geahndet. Dann gingen Züge. Später ging nichts mehr.

In Ungarn war es immer furchtbar und dann war diese Route ganz geschlossen. Wir sind knapp vor der Schließung der ungarischen Grenze noch durchgekommen, als sich viele ohne Schlepper auf den Weg gemacht hatten.

Ohne Schlepper unterwegs zu sein kostet jedoch auch viel. Es gibt andere Ungewissheiten und andere Strapazen. Es kann schlimmer ausgehen als mit Schleppern. Dennoch gilt: Wenn gerade mehr geht, wenn Staaten Züge und Busse organisieren, um uns schnell weiterzubefördern, brauchen wir die Schlepper weniger.

Je mehr Fluchtwege geschlossen werden, desto abhängiger werden wir von Schleppern, desto gefährlicher wird es für die Schlepper und desto gefährlicher werden die Schlepper für uns.

Wir sind vor und wir sind nach dem Pakt zwischen der EU und Erdogan auf der Reise gewesen, als nun auch die Durchquerung der Türkei mit einem Jahr Gefängnis bestraft worden wäre, wenn sie uns aufgegriffen hätten. In einem Fall waren wir deutlich früher unterwegs, als die Überquerung des Evros bzw. der Maritsa noch eine realistischere und übliche Route war. Wir sprechen vom Grenzfluss zwischen der Türkei und Griechenland, in dem genauso wie im Meer viele Menschen ertrunken sind.

Wir haben nie Schwimmen gelernt und sind beim ersten Versuch damals gekentert. Das passierte gleich nach dem Ablegen, weil ein paar Passagiere in Panik gerieten. Wir konnten uns an einem Baumast aus dem Wasser ziehen. Ein Flüchtling hat dabei fünftausend Dollar verloren. Von mehreren anderen wissen wir nicht, was mit ihnen passiert ist. Wir haben nur unser Handy verloren. Beim zweiten Versuch ist uns die Überquerung des Flusses gelungen.

Den ganzen Weg versteckt, aus der Heimat ferngesteuert

Nach dem Pakt mit Erdogan unterwegs zu sein hieß, den gesamten Weg von Kurdistan bis nach Österreich versteckt zu reisen. Die Organisation aller unserer Reisen ist unterschiedlich verlaufen, diese hat mit einer Kontaktperson funktioniert, die wir nur telefonisch kontaktiert haben. Hier haben wir es mit einem anderen Typus von Fluchthelfern oder Schleppern zu tun. Das sind Leute, die wir nie treffen und mit denen wir nur über Viber, WhatsApp oder Telefon kommunizieren.

Sie dirigieren uns über den gesamten Weg per privaten Kommunikationskanal, organisieren alle Etappen, sagen uns, wo wir abgeholt werden, wohin wir marschieren müssen, wo wir uns verstecken müssen und wann wir wieder aus Verstecken herauskommen können. Sie übersetzen uns aus der Distanz, was die von ihnen organisierten lokalen Schlepper sagen und was wir ihnen sagen wollen.

Zu zweit haben wir von Al Hasakah bis Wien pro Etappe neue Anweisungen über diesen Weg bekommen, via Edirne, einen Fussmarsch über die bulgarische Grenze, dann Sofia und Belgrad – wie zwei Pakete. In Österreich haben wir unsere Verwandten zu Hause angerufen und das ausgemachte Honorar von rund fünftausend Euro pro Person wurde an den Kontakt in Al Hasakah ausgezahlt. Auf dem ganzen Weg gab es kein Internet, alles ging ohne Social Media.

Aufbruch aus dem Iran

Wieder anders ist es in den Vorstädten von Isfahan und Teheran, von wo wir uns als afghanische oder pakistanische Flüchtlinge aufmachen. Zwischen unserer Flucht aus Afghanistan und dem neuerlichen Aufbruch aus dem Iran liegen oft Jahre, die wir als Illegale in Arbeitssiedlungen arbeiten. Hier wissen alle, wie und wo wir Schlepper finden.

Wir haben auch alle Kontakte in Europa, die uns mit ihren Schleppern verbinden, wenn sie gut waren. Östlich von der Linie Türkei, Syrien, Irak sind es die Bekannten und Verwandten in Europa oder Übersee, die unsere “Social Media”-Kontakte darstellen. Die Kommunikation läuft halt traditionell über das Telefon, nur wenn möglich über tango.me und Viber, um Geld zu sparen: Erzählungen, was uns erwartet, Namen von Schlepperorganisationen, Dörfern, Straßen und Städten.

Ohne Internet und Social Media verhandeln wir vor Ort mit Schleppern, versuchen uns ein Bild von ihnen zu machen, sie einzuschätzen. Wir brauchen sie. Wir wären sonst nie durch die Wüste zwischen Nimruz und Bam gekommen. Und wie sollen wir von Orumiyeh über das Gebirge nach Van kommen. In beiden Fällen müssen wir nicht nur an Grenzsoldaten vorbei, sondern auch an den Banditen, die uns für Lösegeld gefangen nehmen und verschwinden lassen, wenn es niemanden gibt, der für uns etwas Geld transferieren kann.

Auf der türkischen Seite des Grenzgebirges zum Iran haben wir nun Internet, vielleicht aber noch keine Smartphones, keine Ahnung von Facebook oder nicht die ausreichenden Sprachkenntnisse, um ohne jene Schlepperorganisation auszukommen, mit der wir bis hierher in den Schatten des Ararat gekommen sind.

Geldtransfers und Safe Offices

Ausgaben unterwegs sind Tickets für Züge, Busse, Flugzeug und Fähren. Wir zahlen Zimmer in Hotels oder Absteigen. Wir zahlen die Schlepper, die Plätze in Booten, auf der Ladefläche von Pick-ups, in Autos, Bussen oder Lieferwagen. Wir zahlen neue SIM-Karten, manchmal neue Handys und Power Packs. Aber wir wollen nie zu viel Geld bei uns tragen.

Schlepper zahlt man besser nicht im Voraus. Wie also funktioniert das? Wieder braucht es das Handy und entweder „Safe Offices“ oder Vertraute, die deren Aufgabe übernehmen. Western Union gibt es in Afghanistan, dem Iran oder Syrien nicht. Wir haben unser Geld bei der Familie, Verwandten, unseren Freunden wie bei Banken deponiert. Per Telefon melden wir uns, wenn wir etwas brauchen.

Den Geldtransfer übernehmen Organisationen, die wir nicht durchschauen können. Es wird nicht wie in Europa digital überwiesen sondern in einem Büro irgendwo im Iran, Syrien oder der Türkei etwas bar abgegeben und in einem anderen Büro an einem anderen Ort in der Türkei, Griechenland oder Serbien bekommen wir etwas ausbezahlt.

Die Organisation hat ihre eigenen Wege, im Hintergrund die Konten abzugleichen. Büros sind in Seitenstraßen. Es sind einfache kleine Geschäfte, von denen es viele gibt. Alle wissen, wo sie zu finden sind. Es gibt afghanische Organisationen, arabische, türkische usw.

Die Bezahlung von Schleppern geht meistens über diese Büros, die „Safe Offices“ genannt werden. Es gibt sie in den gleichen Seitengassen Bodrums, Izmirs oder Athens, in denen wir die Schlepper finden und ihre angemieteten Quartiere finden, in denen wir bis zum Aufbruchssignal versammelt werden.

Natürlich versuchen wir, unser Geld für die Überfahrt in einem Safe Office zu hinterlegen, das wahrscheinlich nicht von der gleichen Organisation betrieben wird, der unsere Schlepper angehören. Nach Möglichkeit gehen wir nicht alleine hin, weil wir bereits zehntausend Euro in bar bei uns tragen, der Preis für mehrere Personen und eine Überfahrt in einem vollgefülltem Schlauchboot. Zwischen der Türkei und Griechenland waren das im Sommer 2015 tausendfünfhundert Dollar pro Person.

Unsere Vertreibung, ihre Geschäftsgrundlage

Um nur eintausend Dollar könnte man ein ganzes Boot neu kaufen. Aber natürlich wird Flüchtlingen keines verkauft. Selbst wenn, würden die Schlepperorganisationen es sofort zerstören und uns zur Warnung zusammenschlagen. Wir müssen für die Überfahrt bezahlen. Die, die kein Geld haben, dürfen manchmal trotzdem mit, wenn sie den Bootskapitän übernehmen und das Gummiboot auf Kurs Richtung griechischer Insel halten.

Im Safe Office nimmt ein zehnjähriger Junge das Geld für unsere Gruppe von sechzehn Personen entgegen. Er zählt tausende Dollar unter Aufsicht. Einen Computer gibt es nicht. Auf einem einfachen Zettel wird ein Code gekritzelt, ein beliebiger Satz, den wir uns aussuchen. Wenn wir sicher auf Kos, Samos oder Lesbos angekommen sind, geben wir mit einem Anruf im Safe Office und dem Aufsagen des auf den Zettel gekritzelten Satzes das Geld an die Schlepper frei. Bei anderen Etappen in der Türkei, Serbien, Bulgarien und Ungarn läuft es ähnlich.

Haben wir genug Geld, könnten wir nach diesem System sogar mit gefälschten Pässen direkt von Athen aus nach Amsterdam, Berlin oder Stockholm fliegen. Ein Freund von uns hat es so geschafft, beim siebenten Versuch mit sieben verschiedenen gefälschten Pässen sieben verschiedener Nationalitäten. Die Kosten sind da natürlich horrend. Von uns konnte sich das niemand leisten.

Im günstigeren Fall liegt das Geld nicht in einem der undurchsichtigen Safe Offices sondern bei Verwandten. Im schlechteren Fall geben wir Schleppern das Geld direkt im Voraus, etwa weil der Aufbruch unerwartet plötzlich ist und wir uns denken, dass wir vom Geld sowieso nichts hätten, wenn es in unseren Taschen am Grund des Meeres steckt.

Hey Bruder, was machst du? Kein Handy! Bitte, kein Handy. Vorzeigeflüchtlinge! Kein Handy.

In Österreich sind Smartphone, Internet und Social Media noch mehr im Einsatz als auf unseren Reisen. Zum einen wollen wir jetzt mit unseren Familien und Freund_innen reden. Manche von uns haben das unterwegs in jeder möglichen Situation gemacht, andere haben das unterlassen und nur nach den gefährlichsten Etappen eine Nachricht geschickt.

Jetzt sind wir in Sicherheit und haben eine große Ungewissheit weniger. Außerdem haben wir viel Zeit. Manche von uns verzweifeln, weil wir nichts zu tun haben und in vielen Situationen nichts tun dürfen. Dann sind Smartphones, YouTube-Videos, Spiele wichtig, um nicht verrückt zu werden. Akkuladungen sind kein Problem mehr und das Handy ist manchmal die einzige Ablenkung von einer tristen Umgebung und schlimmen Erinnerungen.

Unterwegs haben wir oft nur ein Handy für eine ganze Gruppe aufgedreht gehabt und das nächste, wenn wieder eines leer war. Wir waren von Handys abhängig, um uns nicht zu verirren und um Kontakte anrufen zu können. Jetzt müssen wir uns die Handys nicht mehr teilen. Jetzt muss unser eigenes unsere Unterhaltung übernehmen.

Manche von uns verfolgen weiterhin die Facebook-Seiten, die so etwas wie selbstorganisierte Medienportale über die Lage in Syrien sind. Wir kommen nicht los, obwohl die Nachrichten grausam sind. Wir sehen YouTube-Videos vom Phosphorregen und wachen in der Nacht auf, weil wir wieder das Feuer im Traum auf uns herabfallen sehen. Immer öfter nehmen wir uns vor, nichts mehr über zu Hause zu lesen. Aber noch posten wir auf Facebook selber aktuelle Berichte über den Krieg in Syrien.

Andere von uns haben schon lange zugemacht. Wir verwenden Social Media nur mehr für die tagtäglichen Kontakte hier, zur Kommunikation mit Freund_innen und natürlich für das Kontakt halten mit unseren Brüdern und Schwestern, die es über Europa verteilt hat.

Auf dem Smartphone sind jetzt außerdem mehrere Apps installiert, mit denen wir Deutsch und Englisch lernen, Sprachprogramme und Apps, die uns mit anderen Konversation üben lassen. Wir hören Musik, schauen Filme, manchmal aus unserer Heimat, manchmal von hier, um die Kultur kennen zu lernen und besser zu verstehen. Es gibt Reiseführer-Apps und Apps für Museen, Übersetzungsprogramme und Lexika.

Als wir am Heldenplatz in der Menschenmenge gestanden sind, waren unsere Smartphones Lichter im Lichtermeer. Im Theaterstück haben wir die Handys in einer Szene vorher schon verwendet, um mit Lichtpunkten in der Hand zu „Wien nur du allein“ zu tanzen.

Die Szene ist in den Workshops auch daraus entstanden, weil wir in Pausen sofort Musik mit einem Smartphone gemacht und getanzt haben. Später hat sich die Szene bei Proben weiterentwickelt. Jemand aus unserem Ensemble hat im Scherz gerufen, „Hey, kein Handy, wir sind Vorzeigeflüchtlinge“.

Es ist komisch, wenn uns zum Vorwurf gemacht wird, Handys zu haben. Ohne kommen wir auf der Flucht nicht weiter. Wir haben Schleppern von Syrien bis Österreich in etwa fünftausend Euro zahlen müssen, vom Iran nach Österreich zehn- bis fünfzehntausend. Was kostet dagegen schon ein Smartphone?